Pertama-tama, mari kita lihat 3 metode yang memungkinkan lalu lintas mengalir antara VLAN

Opsi Komunikasi:

- Konfigurasikan router dan sambungkan antarmuka tunggal ke sakelar per VLAN yang dikonfigurasi.

- Konfigurasikan router untuk menggunakan IEEE 802.1Q dan sambungkan ke sakelar melalui trunk.

- Mengkonfigurasi (dan mungkin membeli) sakelar yang mendukung Layer 3.

Opsi 1 benar-benar hanya praktis untuk perusahaan yang sangat kecil, tidak memerlukan sejumlah besar pelabuhan, dan tidak mengantisipasi pertumbuhan yang cepat. Satu-satunya peluang opsi ini untuk pertumbuhan adalah dengan menggunakan port router mahal (per VLAN). Opsi 2 dan 3 sesuai untuk sebagian besar jaringan yang digunakan selama 15 tahun terakhir.

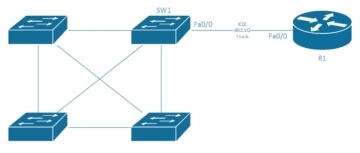

Contoh ini mengasumsikan bahwa empat VLAN yang berbeda pada SW1 perlu dihubungkan bersama. Menggunakan opsi ini, antarmuka baru diperlukan per perangkat per VLAN, yang semuanya perlu berkomunikasi, sehingga empat antarmuka berbeda dihubungkan dari sakelar Layer 2 (SW1) ke router (R1). Jika perusahaan ingin menambahkan VLAN lain di masa mendatang, diperlukan antarmuka baru untuk menghubungkan VLAN baru dari SW1 ke R1. Desain jaringan ini pada dasarnya boros karena banyak VLAN tidak memiliki banyak lalu lintas yang melewati antar perangkat. (Itulah gunanya memiliki VLAN di tempat pertama.) Desain opsi 1 yang tidak efektif menjelaskan mengapa opsi 2 mulai mendapatkan perhatian.

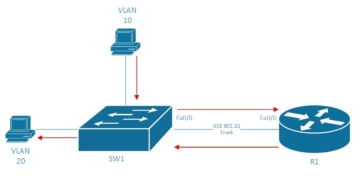

Opsi 2 populer dengan perusahaan yang perlu menghubungkan beberapa VLAN Wifi Managed Service, tetapi tidak mampu membeli opsi switching Layer 3. Saat menerapkan desain ini, 802.1Q trunk dikonfigurasi antara switch Layer 2 dan router yang mendukung 802.1Q. Trunk ini memungkinkan semua lalu lintas dari VLAN yang dikonfigurasi untuk ditransmisikan dan dialihkan melalui antarmuka tunggal yang diarahkan. Router mengelola dan merutekan semua lalu lintas dari satu VLAN ke yang lain melalui antarmuka tunggal ini. Jenis konfigurasi ini biasanya disebut sebagai router pada tongkat (ROAS). Gambar berikut menunjukkan representasi umum dari konfigurasi ini.

Semua VLAN melalui satu antarmuka

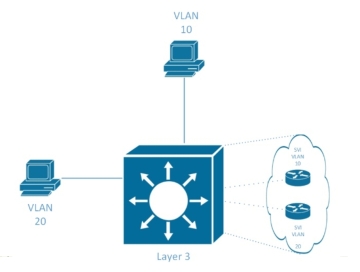

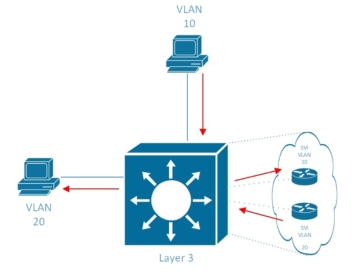

Opsi ketiga untuk merutekan lalu lintas antara VLAN adalah dengan menggunakan sakelar Layer 3. Switch ini mampu merutekan lalu lintas dari VLAN ke VLAN secara internal , tetapi cenderung sedikit lebih mahal daripada switch Layer 2. Sakelar model lama melakukan perutean ini melalui blade perutean terpisah yang dimasukkan ke sakelar, tetapi pada sakelar modern fungsi ini biasanya dibangun di sakelar. Saklar Cisco IOS menangani fungsi ini melalui penggunaan sakelar antarmuka virtual (SVI) . Ini menunjukkan representasi visual dari SVIs di dalam saklar Layer 3 sebagai berikut.

Semua VLAN internal ke sakelar Layer 3

Jalur Penerusan

Inilah pertanyaan logis berikutnya: Bagaimana lalu lintas diteruskan antara VLAN? Untuk jawabannya, kita akan melihat ketiga model konektivitas yang dibahas sebelumnya.

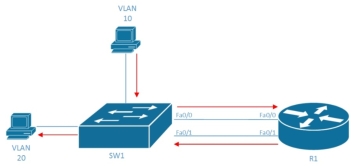

Untuk opsi 1, mari kita asumsikan bahwa dua perangkat perlu berkomunikasi — satu dikonfigurasikan ke dalam VLAN 10, dan yang lainnya dikonfigurasikan ke dalam VLAN 20. Kami juga akan menganggap bahwa antarmuka Fa0 / 0 berkomunikasi dengan lalu lintas Wifi Managed Service VLAN 10 dan Fa0 / 1 antarmuka berkomunikasi dengan lalu lintas VLAN 20. Dalam skenario ini, lalu lintas dari perangkat VLAN 10 akan mengalir ke perangkat VLAN 20 menggunakan jalur yang ditunjukkan pada gambar berikut.

Sekarang mari kita menyingkat tata letak ini dan melihat bagaimana penerusan akan bekerja dengan konfigurasi ROAS. Gambar di bawah ini, perhatikan bahwa path terlihat sangat mirip, tetapi tanpa perlu antarmuka tambahan.

Terakhir, mari kita lihat bagaimana desain ini bekerja dengan sakelar Layer 3. Layout ini sedikit berbeda karena tidak memerlukan perangkat routing yang terpisah. Dalam hal ini, mekanisme perutean dibangun ke dalam sakelar yang sama, dan SVI merutekan lalu lintas.

konfigurasi jaringan

Mengkonfigurasi salah satu opsi jaringan membutuhkan pemahaman yang baik tentang konsep-konsep yang ditetapkan dalam bagian sebelumnya. Semua contoh berikut menggunakan empat VLAN yang berbeda: VLAN 10, VLAN 20, VLAN 30, dan VLAN 40.

Konfigurasi opsi 1 mengharuskan antarmuka yang terhubung ke router dikonfigurasikan ke dalam VLAN yang benar. Tidak diperlukan konfigurasi khusus pada R1, karena setiap antarmuka akan dikonfigurasi seperti antarmuka LAN standar; VLAN tidak terlihat oleh R1 dalam konfigurasi ini.

Tabel 1 menunjukkan contoh, menggunakan diagram dari gambar 1.

| Langkah | Aksi | Perintah |

| 1 | Masuk ke mode konfigurasi global. | Terminal konfigurasi SW1 # |

| 2 | Masuk ke mode konfigurasi VLAN dan / atau buat VLAN (opsional). | SW1 (config) # vlan vlan-id |

| 3 | Konfigurasikan nama untuk VLAN (opsional). | SW1 (config-vlan) # nama nama |

| 4 | Masuk ke mode konfigurasi antarmuka untuk antarmuka pertama yang terhubung ke R1. | SW1 (config-vlan) # antarmuka fastethernet0 / 0 |

| 5 | Konfigurasikan VLAN akses untuk antarmuka. | SW1 (config-if) # switchport akses vlan 10 |

| 6 | Masuk ke mode konfigurasi antarmuka untuk antarmuka kedua yang terhubung ke R1. | SW1 (config-vlan) # antarmuka fastethernet0 / 1 |

| 7 | Konfigurasikan VLAN akses untuk antarmuka. | SW1 (config-if) # switchport akses vlan 20 |

| 8 | Masuk ke mode konfigurasi antarmuka untuk antarmuka ketiga yang terhubung ke R1. | SW1 (config-vlan) # antarmuka fastethernet0 / 2 |

| 9 | Konfigurasikan VLAN akses untuk antarmuka. | SW1 (config-if) # switchport akses vlan 30 |

| 10 | Masuk ke mode konfigurasi antarmuka untuk antarmuka keempat yang terhubung ke R1. | SW1 (config-vlan) # antarmuka fastethernet0 / 3 |

| 11 | Konfigurasikan VLAN akses untuk antarmuka. | SW1 (config-if) # akses switchport vlan 40 |

Untuk opsi 2, router harus mengetahui VLAN yang digunakan dan rute sesuai.

Tabel 2 menunjukkan contoh konfigurasi ini , menggunakan diagram dari "Semua VLAN melalui satu antarmuka".

| Langkah | Aksi | Perintah |

| 1 | Masuk ke mode konfigurasi global. | Terminal konfigurasi SW1 # |

| 2 | Masuk ke mode konfigurasi VLAN dan / atau buat VLAN (opsional). | SW1 (config) # vlan vlan-id |

| 3 | Konfigurasikan nama untuk VLAN (opsional). | SW1 (config-vlan) # nama nama |

| 4 | Masuk ke mode konfigurasi antarmuka untuk antarmuka pertama yang terhubung ke R1. | SW1 (config-vlan) # antarmuka fastethernet0 / 0 |

| 5 | Konfigurasikan antarmuka untuk menjadi trunk.

Catatan: Router tidak mendukung protokol trunking dinamis (DTP), sehingga trunk harus diaktifkan secara manual.

| SW1 (config-if) # trunk mode switchport |

| 6 | Masuk ke mode konfigurasi global. | R1 # konfigurasikan terminal |

| 7 | Buat sub-antarmuka baru pada antarmuka fisik yang terhubung ke SW1.

Catatan: Untuk contoh ini, saya menggunakan nomor sub-antarmuka yang cocok dengan nomor VLAN, tetapi ini tidak diperlukan.

| R1 (config) # interface fastethernet0 / 0.10 |

| 8 | Konfigurasikan antarmuka untuk menggunakan enkapsulasi IEEE 802.1Q dan menangani lalu lintas untuk VLAN 10. | R1 (config-if) # enkapsulasi dot1Q 10 |

| 9 | Buat sub-antarmuka baru pada antarmuka fisik yang terhubung ke SW1. | R1 (config) # interface fastethernet0 / 0.20 |

| 10 | Konfigurasikan antarmuka untuk menggunakan enkapsulasi IEEE 802.1Q dan menangani lalu lintas untuk VLAN 20. | R1 (config-if) # enkapsulasi dot1Q 20 |

| 11 | Buat sub-antarmuka baru pada antarmuka fisik yang terhubung ke SW1. | R1 (config) # interface fastethernet0 / 0.30 |

| 12 | Konfigurasikan antarmuka untuk menggunakan enkapsulasi IEEE 802.1Q dan menangani lalu lintas untuk VLAN 30. | R1 (config-if) # enkapsulasi dot1Q 30 |

| 8 | Buat sub-antarmuka baru pada antarmuka fisik yang terhubung ke SW1. | R1 (config) # interface fastethernet0 / 0.40 |

| 9 | Konfigurasikan antarmuka untuk menggunakan enkapsulasi IEEE 802.1Q dan menangani lalu lintas untuk VLAN 40. | R1 (config-if) # enkapsulasi dot1Q 40 |

Semua informasi pengalamatan Layer 3 sekarang akan dikonfigurasikan pada sub-antarmuka yang dikonfigurasi.

Untuk opsi 3, konfigurasi mengharuskan Anda mengatur SVI dalam sakelar untuk menangani lalu lintas VLAN.

Tabel 3 menunjukkan contoh konfigurasi ini , menggunakan diagram dari "Semua VLAN internal ke sakelar Layer 3" .

| Langkah | Aksi | Perintah |

| 1 | Masuk ke mode konfigurasi global. | Terminal konfigurasi SW1 # |

| 2 | Masuk ke mode konfigurasi VLAN dan / atau buat VLAN (opsional). | SW1 (config) # vlan vlan-id |

| 3 | Konfigurasikan nama untuk VLAN (opsional). | SW1 (config-vlan) # nama nama |

| 4 | Konfigurasikan antarmuka SVI baru untuk VLAN pertama (10). | SW1 (config-vlan) # interface vlan 10 |

| 5 | Konfigurasikan antarmuka SVI baru untuk VLAN kedua (20). | SW1 (config-vlan) # interface vlan 20 |

| 6 | Konfigurasikan antarmuka SVI baru untuk VLAN ketiga (30). | SW1 (config-vlan) # interface vlan 30 |

| 7 | Konfigurasikan antarmuka SVI baru untuk VLAN keempat (40). | SW1 (config-vlan) # interface vlan 40 |

Semua informasi pengalamatan Layer 3 sekarang akan dikonfigurasi pada antarmuka SVI yang telah dikonfigurasi.

Saat ini, satu-satunya solusi yang akan umum dalam implementasi menengah hingga besar adalah penggunaan sakelar Layer 3. Dua solusi lainnya memiliki waktu, tetapi karena teknologi dan industri telah berkembang, solusi ketiga telah berkembang menjadi solusi yang lebih mudah (dan secara keseluruhan lebih murah) daripada pendahulunya.

Penggunaan VLAN di jaringan modern terus berkembang dan berkembang. Pengetahuan yang baik tentang tujuan mereka dan bagaimana mereka biasanya dikonfigurasikan ke dalam arsitektur jaringan secara keseluruhan sangat penting.

0 Response to "Cara Penggunaan VLAN Dalam Wifi Managed Service"

Posting Komentar